点对点网络

历史

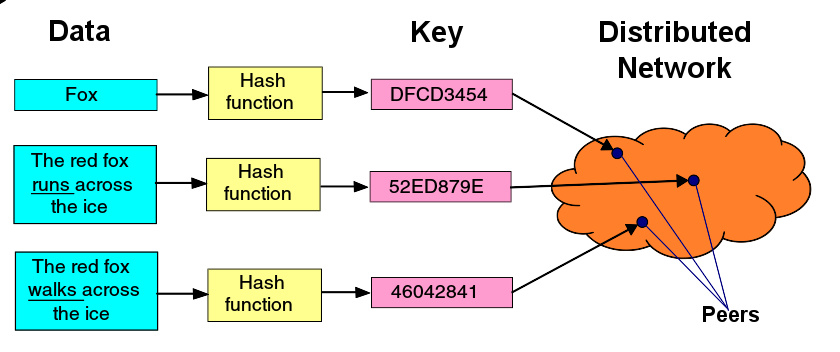

分布式哈希表

P2P 架构体现了一个互联网技术的关键概念,这一概念被描述在1969年4月7日第一份RFC文档“RFC 1,主机软件” 中。而最近,在不用中心索引服务器结构实现多媒体文件交换的背景下,这个概念已经变得非常普遍了。

分类

依中央化程度

纯P2P

杂P2P

混合P2P

依网络拓扑结构

结构P2P

无结构P2P

松散结构P2P

P2P网络的优势

P2P网络的一个重要的目标就是让所有的客户端都能提供资源,包括带宽,存储空间和计算能力。因此,当有节点加入且对系统请求增多,整个系统的容量也增大。这是具有一组固定服务器的Client-Server结构不能实现的,因为在上述这种结构中,客户端的增加意味着所有用户更慢的数据传输。

P2P网络的分布特性通过在多节点上复制数据,也增加了防故障的健壮性,并且在纯P2P网络中,节点不需要依靠一个中心索引服务器来发现数据。在后一种情况下,系统也不会出现单点崩溃。

当用P2P来描述Napster 网络时,对等协议被认为是重要的,但是,实际中,Napster 网络获取的成就是对等节点(就像网络的末枝)联合一个中心索引来实现。这可以使它能快速并且高效的定位可用的内容。对等协议只是一种通用的方法来实现这一点。

应用

eMule

点对点技术有许多应用。共享包含各种格式音频,视频,数据等的文件是非常普遍的,即时数据(如IP电话通信,Anychat音视频开发软件)也可以使用P2P技术来发送。

有些网络和通信渠道,像Napster,OpenNAP,和IRC@find,一方面使用了主从式架构结构来处理一些任务(如搜索功能),另一方面又同时使用P2P结构来处理其他任务。而有些网络,如Gnutella和Freenet,使用P2P结构来处理所有的任务,有时被认为是真正的P2P网络。尽管Gnutella也使用了目录服务器来方便节点得到其它节点的网络地址。

学术性P2P网络

2015年1月28日,宾西法尼亚州立大学的开发者,联合了麻省理工学院开放知识行动,西蒙弗雷泽大学的研究人员,还有第二代互联网P2P工作组,正在开发一个P2P网络的学术性应用。这个项目称为LionShare,基于第二代网络技术,更详细地说是Gnutella模型。这个网络的主要目的是让众多不同学术机构的用户能够共享学术材料。LionShare网络使用杂P2P网络类型,混合了Gnutella分散的P2P网络和传统的C/S网络。这个程序的用户能够上传文件到一个服务器上,不管用户是否在线,都能够持续的共享。这个网络也允许在比正常小得多的共享社区中使用。

这个网络与当前正在使用的其他P2P网络的主要不同是LionShare网络不允许匿名用户。这样做的目的是防止版权材料在网络上共享,这同时也避免了法律纠纷。另一个不同是对不同组有选择性的共享个别的文件。用户能个别选择哪些用户可以接收这一个文件或者这一组文件。

学术社区需要这种技术,因为有越来越多的多媒体文件应用在课堂上。越来越多的教授使用多媒体文件,像音频文件,视频文件和幻灯片。把这些文件传给学生是件困难的任务,而这如果用LionShare这类网络则容易的多。

优点

拥有较佳的并发处理能力。

运用内存来管理交换数据,大幅度提高性能。

不用投资大量金钱在服务器的软、硬件设备。

适用于小规模的网络,维护容易。

缺点

架设较为复杂,除了要有开发服务器端,还要有专用的客户端。

用在大规模的网络,资源分享紊乱、管理较难、安全性较低。

争议

法律方面

在美国法律中,“Betamax判决” 的判例坚持复制“技术”不是本质非法的,如果它们有实质性非侵权用途。这个因特网广泛使用之前的决定被应用于大部分的数据网络,包括P2P网络,因为已得到认可的文件的传播也是可以的。这些非法侵犯的使用包括开放源代码软件,公共领域文件和不在版权范围之内的作品。其他司法部门也可用类似的方式看待这个情况。

实际上,大多数在P2P网络上共享的文件是版权流行音乐和电影,包括各种格式(MP3,MPEG,RM 等)。在多数司法范围中,共享这些复本是非法的。这让很多观察者,包括多数的媒体公司和一些P2P的倡导者,批评这种网络已经对现有的发行模式造成了巨大的威胁。试图测量实际金钱损失的研究多少有些意义不明。虽然纸面上这些网络的存在而导致的大量损失,而实际上自从这些网络建成以来,实际的收入并没有多大的变化。不管这种威胁是否存在,美国唱片业协会和美国电影协会正花费大量的钱来试着游说立法者来创建新的法律。一些版权拥有者也向公司出钱希望帮助在法律上挑战从事非法共享他们材料的用户。

尽管有Betamax判决,P2P网络已经成为那些艺术家和版权许可组织的代表攻击的靶子。这里面包括美国唱片协会和美国电影协会等行业组织。Napster 服务由于美国唱片协会的投诉而被迫关闭。在这个案例中,Napster故意地买卖这些并没有从版权所有者那得到许可发行的音像文件。

随着媒体公司打击版权侵犯的行为扩大,这些网络也迅速不断地作了调整,让其无论从技术上还是法律上都难于撤除。这导致真正犯法的用户成为目标,因为虽然潜在的技术是合法的,但是用侵犯版权的方式来传播的个人对它的滥用很明显是非法的。

匿名P2P网络允许发布材料,无论合法不合法,在各种司法范围内都很少或不承担法律责任。很多人表示这将导致更多的非法材料更容易传播,甚至(有些人指出)促进恐怖主义,要求在这些领域对其进行规范。而其他人则反对说,非法使用的潜在能力不能阻止这种技术作为合法目的的使用,无罪推定必须得以应用,像其他非P2P技术的匿名服务,如电子邮件,同样有着相似的能力。

重要案例:

美国法律

安全方面

许多P2P网络一直受到怀有各种目的的人的持续攻击。例子包括:

中毒攻击(提供内容与描述不同的文件)

拒绝服务攻击(使网络运行非常慢甚至完全崩溃)

背叛攻击(吸血)(用户或软件使用网络却没有贡献出自己的资源)

在数据中插入病毒(如,下载或传递的文件可能被感染了病毒或木马)

P2P软件本身的木马(如,软件可能含有间谍软件)

过滤(网络运营商可能会试图禁止传递来自P2P网络上的数据)

身份攻击(如,跟踪网络上用户并且进行不断骚扰式的或者是用合法性地攻击他们)

垃圾信息(如在网络上发送未请求的信息--不一定是拒绝服务攻击)

如果精心设计P2P网络,使用加密技术,大部分的攻击都可以避免或控制,P2P网络安全事实上与拜占庭将军问题有密切联系。然而,当很多的节点试着破坏它时,几乎任何网络也都会失效,而且许多协议会因用户少而表现得很失败。

2007年4月23日,CA公司发表资安警讯,指出Foxy、BitComet、eDonkey、µTorrent、Ares、Azureus、BearShare、Lphant、Shareaza、Hamachi、exeemlite、Fpsetup、Morpheus、iMesh等14个P2P软件都存在安全威胁,这些P2P软件的潜在威胁来源包括可能会改写文件、为文件重命名、删除文件、被第三方植入恶意程序等。

计算技术展望

技术上,一个纯P2P应用必须贯彻只有对等协议,没有服务器和客户端的概念。但这样的纯P2P应用和网络是很少的,大部分称为P2P的网络和应用实际上包含了或者依赖一些非对等单元,如DNS。同时,真正的应用也使用了多个协议,使节点可以同时或分时做客户端,服务器,和对等节点。完全分散的对等网络已经使用了很多年了,象Usenet(1979年)和FidoNet(1984年)这两个例子。

很多P2P系统使用更强的对等点(称为超级对等点(Super Node))作为服务器,那些客户节点以星状方式连接到一个超级对等点上。

在1990年代末期,为了促进对等网络应用的发展,昇阳(SUN)公司增加了一些类到Java技术中,让开发者能开发分散的实时聊天的applet和应用,这是在即时通信流行之前。这个工作现在由JXTA工程来继续实现。

P2P系统和应用已经吸引了计算机科学研究的大量关注,一些卓越的研究计划包括Chord计划,ARPANET, the PAST storage utility, P-Grid(一个自发组织的新兴覆盖性网络),和CoopNet内容分发系统。

限制

日本

在日本,根据日本现行著作权法,日本境内一切免费提供商业软件/或其他数据下载的网站均属非法。违法情节严重的可被判处有期徒刑,同时处以罚款。BitTorrent系列软件和eMule均被禁止。但因为Share和Winny软件的存在,P2P技术在日本仍然流行。这两款软件都采用了IP加密和数据加密的技术,目前日本有几百万人使用这两款软件来交流动画,游戏,音乐,软件等数据,但显然警方已经掌控了追查用户的方法。2008年5月9日,三名在share上发布大量版权保护作品的职人遭到逮捕。这两款软件的流行也带来了一些负面问题,比如机密资料的泄漏和计算机病毒的传播。

新西兰

在新西兰,根据新西兰2011年9月实施的版权法,新西兰境内下载受版权保护的内容为违法,主要针对的就是P2P技术的下载。如果下载的内容收到版权方提诉,ISP会根据用户在下载的时间评估,如有版权侵犯,用户将被警告,警告三次将被罚款15000新西兰元,约合75000人民币。不过需要注意的是对于在线观看以及文件寄存类网站却不在此次罚款范围内。也就是说用户通过Torrent软件的BT种子下载一个受版权保护的作品可能会被罚款,但是如果利用离线文件下载方式则不会受到惩罚。

免责声明:以上内容版权归原作者所有,如有侵犯您的原创版权请告知,我们将尽快删除相关内容。感谢每一位辛勤著写的作者,感谢每一位的分享。

- 有价值

- 一般般

- 没价值

推荐阅读

关于我们

APP下载